- 민관합동조사단, 유심정보 2,696만건 유출 최종 조사결과 발표

[일간환경연합 신상미 기자] 과학기술정보통신부는 SK텔레콤 침해사고 민관합동조사단 조사 결과, 유심정보 2,696만건이 유출됐으며 SK텔레콤의 계정정보 관리 부실 등 과실이 확인돼 이용약관상 위약금 면제 규정이 적용된다고 4일 발표했다.

과학기술정보통신부는 SK텔레콤 침해사고 민관합동조사단 조사 결과, 유심정보 2,696만건이 유출됐으며 SK텔레콤의 계정정보 관리 부실 등 과실이 확인돼 이용약관상 위약금 면제 규정이 적용된다고 4일 발표했다.

과학기술정보통신부는 SK텔레콤 침해사고 민관합동조사단 조사 결과, 유심정보 2,696만건이 유출됐으며 SK텔레콤의 계정정보 관리 부실 등 과실이 확인돼 이용약관상 위약금 면제 규정이 적용된다고 4일 발표했다.

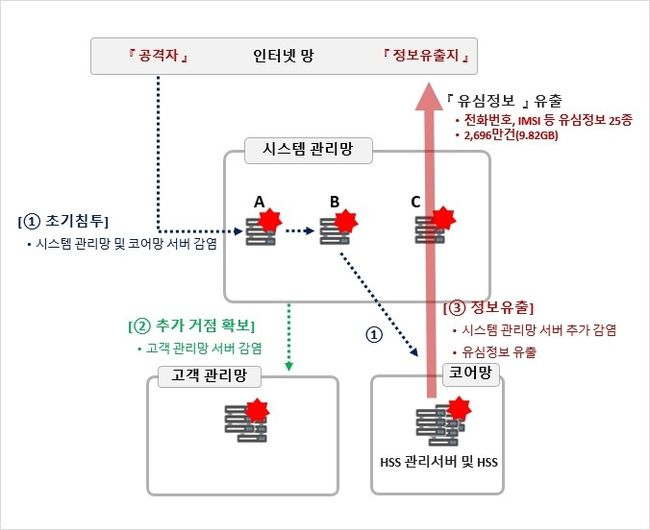

과기정통부는 이날 SK텔레콤 침해사고에 대한 민관합동조사단의 최종 조사결과를 발표하며, 감염서버 총 28대에서 BPFDoor 27종을 포함한 악성코드 33종을 확인했다고 밝혔다. 유출된 정보는 전화번호, 가입자 식별번호(IMSI) 등 유심정보 25종으로 총 9.82기가바이트(GB), 가입자 식별번호 기준 약 2,696만건에 달한다.

과기정통부는 이날 SK텔레콤 침해사고에 대한 민관합동조사단의 최종 조사결과를 발표하며, 감염서버 총 28대에서 BPFDoor 27종을 포함한 악성코드 33종을 확인했다고 밝혔다. 유출된 정보는 전화번호, 가입자 식별번호(IMSI) 등 유심정보 25종으로 총 9.82기가바이트(GB), 가입자 식별번호 기준 약 2,696만건에 달한다.

조사단은 이번 침해사고가 국내 1위 이동통신사의 침해사고이고 유심정보 유출로 인한 국민 우려가 크다는 점을 고려해 SK텔레콤 전체 서버 42,605대를 대상으로 강도 높은 조사를 시행했다. 감염서버에 대해서는 디지털 증거수집(포렌식) 등 정밀분석을 통해 정보유출 피해발생 여부를 파악했다.

사고 원인 분석 결과, 공격자는 2021년 8월 외부 인터넷 연결 접점이 있는 시스템 관리망 내 서버에 접속해 악성코드를 설치한 후 단계적으로 침투 범위를 확대했다. 당시 해당 서버에는 시스템 관리망 내 서버들의 계정 정보가 평문으로 저장되어 있었으며, 공격자는 이를 활용해 다른 서버들에 접속했다.

사고 원인 분석 결과, 공격자는 2021년 8월 외부 인터넷 연결 접점이 있는 시스템 관리망 내 서버에 접속해 악성코드를 설치한 후 단계적으로 침투 범위를 확대했다.

사고 원인 분석 결과, 공격자는 2021년 8월 외부 인터넷 연결 접점이 있는 시스템 관리망 내 서버에 접속해 악성코드를 설치한 후 단계적으로 침투 범위를 확대했다.

특히 공격자는 2021년 12월 음성통화인증(HSS) 관리서버에 접속해 BPFDoor 악성코드를 설치했으며, 2025년 4월 18일 음성통화인증 3개 서버에 저장된 유심정보를 외부로 유출했다. SK텔레콤은 평소 대비 대용량 데이터가 외부로 전송된 정황을 4월 18일 23시 20분 인지하고, 4월 20일 16시 46분 한국인터넷진흥원에 침해사고를 신고했다.

조사단은 SK텔레콤의 정보보호 체계에서 계정정보 관리 부실, 과거 침해사고 대응 미흡, 주요 정보 암호화 조치 미흡 등 3가지 주요 문제점을 발견했다. SK텔레콤은 서버 로그인 ID, 비밀번호를 안전하게 관리해야 하나 계정정보를 다른 서버에 평문으로 저장했으며, 공격자가 이를 활용해 서버를 감염시켰다.

또한 SK텔레콤은 2022년 2월 악성코드에 감염된 서버를 발견했으나 정보통신망법에 따른 신고 의무를 이행하지 않았다. 당시 점검 과정에서 이번 침해사고에서 감염이 확인된 음성통화인증 관리서버의 비정상 로그인 시도 정황도 발견했으나 로그기록 6개 중 1개만 확인해 공격자의 서버 접속 기록을 놓쳤다.

유출 정보 중 유심 복제에 활용될 수 있는 중요한 정보인 유심 인증키(Ki) 값의 경우, 세계이동통신사업자협회(GSMA)가 암호화를 권고하고 있으며 타 통신사들(KT, LGU+)도 암호화하여 저장하고 있으나 SK텔레콤은 암호화하지 않고 저장했다.

정보통신망법 위반사항으로는 침해사고 신고 지연 및 미신고, 자료보전 명령 위반 등이 확인됐다. SK텔레콤은 침해사고를 인지한 후 24시간이 지난 후 신고했으며, 악성코드에 감염된 서버를 발견하고도 침해사고 신고를 하지 않았다. 또한 과기정통부의 자료보전 명령에도 불구하고 서버 2대를 포렌식 분석이 불가능한 상태로 임의 조치했다.

정보보호 관리 체계 미흡도 문제점으로 지적됐다. SK텔레콤은 보안 업무를 정보기술 영역과 네트워크 영역으로 구분하고 정보보호최고책임자(CISO)는 정보통신 영역만 담당하고 있어 전사 정보보호 정책을 총괄하지 못했다. 2024년 정보보호 공시 기준 SK텔레콤의 가입자 100만명당 정보보호 인력은 15명, 투자액은 37.9억원으로 통신사 평균 대비 그 규모가 작았다.

과기정통부는 이번 침해사고에 대한 SK텔레콤의 이용약관상 위약금 면제 규정 적용 여부도 검토한 결과, 적용이 가능하다고 판단했다. 조사결과 SK텔레콤의 과실이 확인되고 안전한 통신서비스 제공이라는 계약상 주된 의무를 위반했다는 것이 이유다.

유심정보 유출은 제3자가 유심 복제를 통해 이용자의 전화번호로 통신서비스를 이용하거나 이용자에게 걸려온 전화·문자를 가로챌 수 있는 위험한 상황을 초래할 수 있어 안전한 통신서비스 제공 의무 위반에 해당한다고 정부는 판단했다.

과기정통부는 SK텔레콤에 재발방지 대책에 따른 이행계획을 7월 중 제출하도록 하고 8∼10월 이행 여부를 점검할 예정이다. 이행점검 결과 보완이 필요한 사항이 발생하면 정보통신망법에 따라 시정조치를 명령할 계획이다.

유상임 과기정통부 장관은 "이번 SK텔레콤 침해사고는 국내 통신 업계뿐만 아니라 네트워크 기반 전반의 정보보호에 경종을 울리는 사고였다"며 "SK텔레콤은 국내 1위 이동통신 사업자로 국민 생활에 큰 영향을 미치는 만큼 이번 사고를 계기로 확인된 취약점을 철저히 조치하고 향후 정보보호를 기업 경영의 최우선 순위로 두어야 할 것"이라고 말했다.

HD은행, 탄탄한 자본력 바탕으로 견조한 성장세… 새로운 성장 국면 진입

호찌민시개발은행(Ho Chi Minh City Development Joint Stock Commercial Bank, 이하 HD은행, 호찌민증권거래소: HDB)이 2025년 세전이익이 21조3000억동(미화 8억2050만달러)을 넘어섰다고 밝혔다. 이는 전년 대비 27.4% 증가한 수치로 전망치를 웃도는 성과다. 순이익을 포함한 HD은행의 핵심 지표는 은행권 내 최상위 수준을 유지해 이번 실적이 일시적 성과가 아닌 지속 가능한 성장에 기반하고 있음을 보여준다. HD은행은 2025년 4분기에만 순이익 6조5000억동(미화 2억503

HD은행, 탄탄한 자본력 바탕으로 견조한 성장세… 새로운 성장 국면 진입

호찌민시개발은행(Ho Chi Minh City Development Joint Stock Commercial Bank, 이하 HD은행, 호찌민증권거래소: HDB)이 2025년 세전이익이 21조3000억동(미화 8억2050만달러)을 넘어섰다고 밝혔다. 이는 전년 대비 27.4% 증가한 수치로 전망치를 웃도는 성과다. 순이익을 포함한 HD은행의 핵심 지표는 은행권 내 최상위 수준을 유지해 이번 실적이 일시적 성과가 아닌 지속 가능한 성장에 기반하고 있음을 보여준다. HD은행은 2025년 4분기에만 순이익 6조5000억동(미화 2억503

삼성전자 2026년형 OLED TV와 게이밍 모니터, 엔비디아 ‘지싱크 호환’ 인증

삼성전자 2026년형 OLED TV 전 라인업과 주요 게이밍 모니터가 엔비디아로부터 ‘지싱크 호환(G-SYNC Compatible)’ 인증을 받았다. ‘지싱크 호환’은 디스플레이 주사율을 그래픽카드의 프레임 속도와 동기화하는 기술이다. 화면이 어긋나 보이는 ‘테어링(Tearing)’ 현상이나 끊겨 보이는 ‘스터터링(Stuttering)’ 현상을 최소화한다. ‘삼성 OLED’ TV와 게이밍 모니터는 ‘지싱크 호환’ 기술 탑재를 통해 매끄럽고 안정적인 게임 플레이 경험을 제공한다. 인증받은 제품은 올해 출시 예정인 2026년 ‘삼성

삼성전자 2026년형 OLED TV와 게이밍 모니터, 엔비디아 ‘지싱크 호환’ 인증

삼성전자 2026년형 OLED TV 전 라인업과 주요 게이밍 모니터가 엔비디아로부터 ‘지싱크 호환(G-SYNC Compatible)’ 인증을 받았다. ‘지싱크 호환’은 디스플레이 주사율을 그래픽카드의 프레임 속도와 동기화하는 기술이다. 화면이 어긋나 보이는 ‘테어링(Tearing)’ 현상이나 끊겨 보이는 ‘스터터링(Stuttering)’ 현상을 최소화한다. ‘삼성 OLED’ TV와 게이밍 모니터는 ‘지싱크 호환’ 기술 탑재를 통해 매끄럽고 안정적인 게임 플레이 경험을 제공한다. 인증받은 제품은 올해 출시 예정인 2026년 ‘삼성

퀸잇, 2026년 셀러 간담회 개최… 동반 성장·셀러 지원 강화

라포랩스(대표 최희민·홍주영)가 운영하는 4050 라이프스타일 플랫폼 ‘퀸잇’이 파트너사와의 협력 강화를 위한 2026년 첫 셀러 간담회를 개최했다고 23일 밝혔다. 이번 간담회는 파트너사와의 동반 성장 체계를 강화하고 올해 퀸잇의 성장 비전과 주요 셀러 지원 방안을 공유하기 위해 마련됐다. 행사는 서울 강남구 삼성동 퀸잇 사옥에서 진행됐으며 최희민 공동대표와 MD 그룹 실무진을 비롯해 약 170개 입점 브랜드 관계자들이 참석해 높은 관심을 보였다. 간담회에서는 지난해 사업 성과와 함께 2026년 주요 성장 전략이 공유됐다. 대형

퀸잇, 2026년 셀러 간담회 개최… 동반 성장·셀러 지원 강화

라포랩스(대표 최희민·홍주영)가 운영하는 4050 라이프스타일 플랫폼 ‘퀸잇’이 파트너사와의 협력 강화를 위한 2026년 첫 셀러 간담회를 개최했다고 23일 밝혔다. 이번 간담회는 파트너사와의 동반 성장 체계를 강화하고 올해 퀸잇의 성장 비전과 주요 셀러 지원 방안을 공유하기 위해 마련됐다. 행사는 서울 강남구 삼성동 퀸잇 사옥에서 진행됐으며 최희민 공동대표와 MD 그룹 실무진을 비롯해 약 170개 입점 브랜드 관계자들이 참석해 높은 관심을 보였다. 간담회에서는 지난해 사업 성과와 함께 2026년 주요 성장 전략이 공유됐다. 대형

경기도, 4년간 태양광 1.7GW 설치…화력발전소 3기 규모

경기도, 4년간 태양광 1.7GW 설치…화력발전소 3기 규모

국민 60% 이상 '신규원전 추진돼야'…'원자력 발전 필요' 80% 넘어

국민 60% 이상 '신규원전 추진돼야'…'원자력 발전 필요' 80% 넘어

서울 아빠들 모인다…‘서울 200인의 아빠단’ 확대 모집

서울 아빠들 모인다…‘서울 200인의 아빠단’ 확대 모집

목록으로

목록으로

신성이엔지, SEMICON서 차세대 공기 제어 기술 제시

신성이엔지, SEMICON서 차세대 공기 제어 기술 제시

바디프랜드, 척추·근육 통합관리 의료기기 ‘메디컬팬텀로보’ 출시

바디프랜드, 척추·근육 통합관리 의료기기 ‘메디컬팬텀로보’ 출시

이게 바로 올림픽 에디션… 동계올림픽 선수촌 달군 ‘갤럭시 Z 플립 7 올림픽 에디션’

이게 바로 올림픽 에디션… 동계올림픽 선수촌 달군 ‘갤럭시 Z 플립 7 올림픽 에디션’

대한항공 4분기 매출 4조5516억…여객·화물 동반 성장

대한항공 4분기 매출 4조5516억…여객·화물 동반 성장

2025년 자동차 수출 720억달러…역대 최대 기록

2025년 자동차 수출 720억달러…역대 최대 기록